本博客由科研AI Agent实验室BenszResearch强力驱动!如何更快地访问本站?有需要可加电报群获得更多帮助。本博客用什么VPS?创作不易,请支持苯苯!推荐购买本博客的VIP喔,10元/年即可畅享所有VIP专属内容!

概览

- 本文围绕 生活工作中需要使用不同门禁(比如公司、公寓楼、家)的小伙伴来说是很友好的 展开详细讨论

- 涵盖 很多电子卡包不能模拟加密卡 等核心内容

- 包含 10 个主要章节内容

- 文末提供总结与展望

前言

智能手环作为一种重要的可穿戴设备已经在人群中越来越流行了。智能手环除了看时间外,还有各种各样的功能,比如实时测量心率、计算日积累步数、手机交互功能(短信、拍照、音乐、闹钟、事件提醒 )、天气、卡包等。虽然功能肯定是没有手机全面,是低功耗、高信息屏幕面积比都让人对齐爱不释手。

对我个人而言,除了运动相关的应用外,最有用的功能应该就是卡包功能;确切地说是NFC功能。比如我现在用的小米手环5NFC版,可以模拟IC卡,这种对于生活工作中需要使用不同门禁(比如公司、公寓楼、家)的小伙伴来说是很友好的,再也不用带着物理卡包了。很多电子卡包不能模拟加密卡;但生活中常用的卡片又多是加密卡片。有些使用华为手机的朋友可能可以正常地“复制”他的卡并正常使用,有些朋友呢可能只能部分地“复制”卡的功能,其中的原理又是怎么样的呢?

本期我结合自己的实际使用,分享一下应该如何在小米手环上复制加密门卡。其它手环或手机其实也是类似的。在这个过程中,我尽量将其中的原理解释地简单一些(我也不专业,所以真的是简单解释)。

准备工作

首先,大家需要准备一个读卡器,叫做RFID Reader,这个设备在淘宝、拼多多等电商平台都可以购买,价格大概是几十块钱。大家可以看这个UP主的视频《小米手环5nfc版,加密门禁电梯ic卡模拟教程,超详细,新手必看!》,他用的是这一款,我也是跟着他也用这一款。经过我的实际测试,这款设备使用简易且有效,强力推荐!我之前还买过另外一款叫NFC-无漏洞卡直解的读卡器,但是这个设备的只写UID模式用法反人类,而且最后写卡的时候扇区数据会发生变化,导致写卡并不生效。当时浪费了一整天的时候,真是气人!直接退货了。

可能也有人他可以不用这些设备就完全“复制”他的加密卡。实际情况是,他们很有可能只是复制了卡片的UID号而不是卡的全部。有些机器可能只验证UID,他就可以使用;但有些机器可能会验证全部非0扇区,那么只复制UID的方法就不能用了。当然,通过RFID Reader是可以进行破解的!

此外,你还要有一个有NFC功能的手环或者手机。这个就不多说了!

原理

我们的门卡一般属于M1卡。根据《常见射频卡扇区数据分析及破解》的介绍,“M1卡属于Mifare非接触式感应卡,M1卡数据保存期为10年,可改写10万次,读无限次。无电源,自带天线,工作频率为13.56MHZ.M1卡内含加密控制逻辑和通讯逻辑电路”。当然,我也不懂非常复杂的原理,我主要介绍那些读卡器使用者应该要了解的原理。

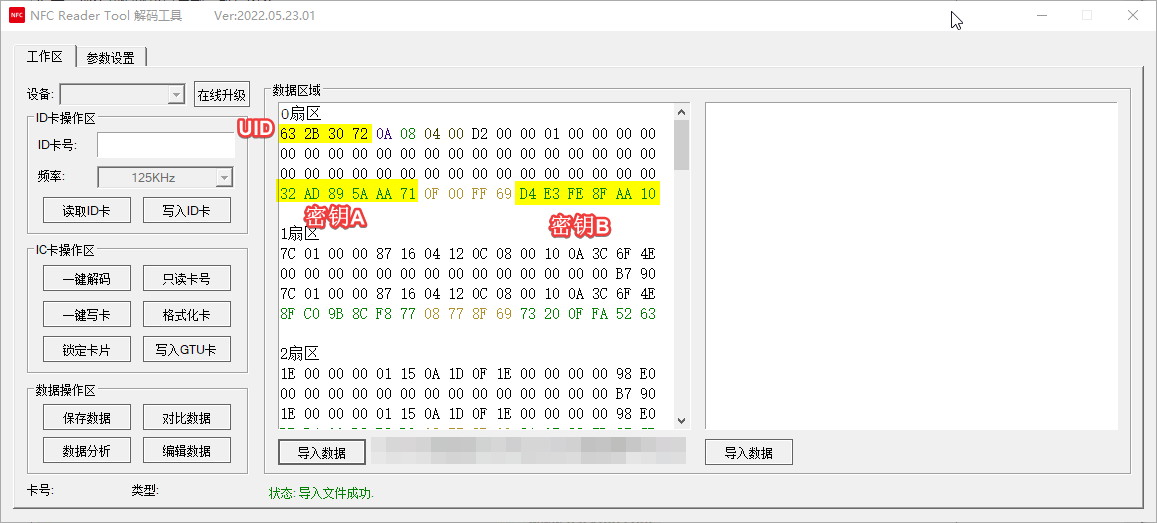

M1卡有16个扇区,序号从0到15。首先,我们了解一下最重要的0扇区。这个扇区前面4位组合字符通常代表UID,第一行后8位通常是卡片唯一识别码,不可更改(这一块通过一键写卡也无法更改,但不影响使用)。密钥A和密钥B对应的就是如下图的位置:

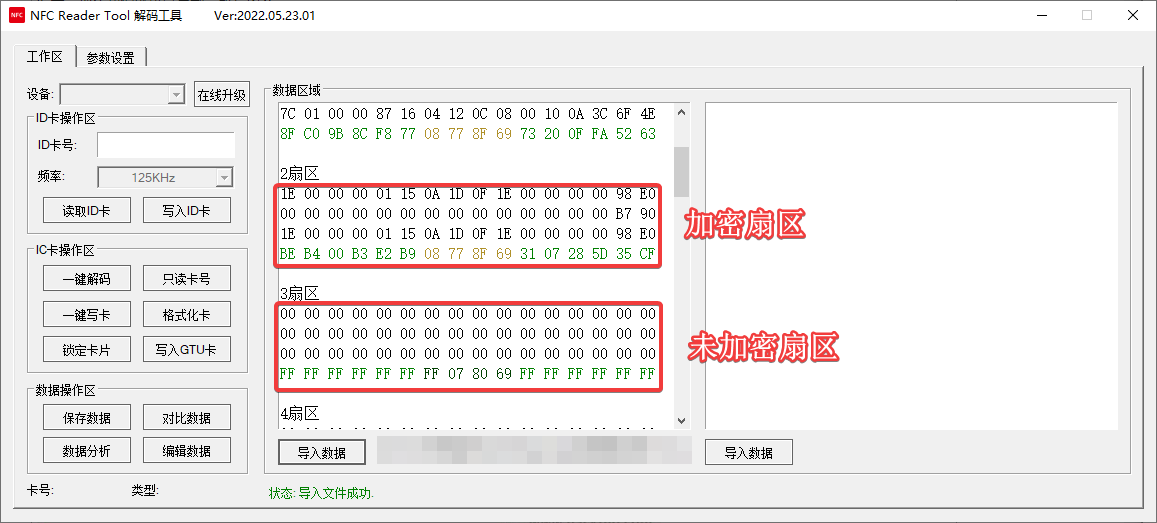

一般来说,不是所有的扇区都有加密的。未加密的扇区的密钥A和B都是FF字符组合,而其它地方多是0。中间那4个字符组合,我推测是扇区ID。如下图所示:

读卡器进行卡版的加密数据破解时,可能是利用了类似于弱密码口令的方法(某些默认的加密口令)进行破解;但不知道是不是可以从0暴力破解,也不知道这种方法所需的时间是否很长。我估计其中的技术用类似于破解QQ密码。

基本的原理就是这样,如果大家想深入了解,可以看看参考链接,或者自己百度Google一下。

操作

大致步骤是:

- 我们先获得加密卡的UID,然后将这个UID写入一个第三方UID卡(买读卡器时会送)。

- 此UID卡属于未加密状态,可以通过手环/手机的模拟门卡功能进行模拟。

- 接着,我们对加密卡进行破解,并将其数据保存为dump文件。

- 最后,我们移走原卡并将手环/手机放到读卡器上,同时写入刚刚的dump文件,从而实现加密数据的写入。

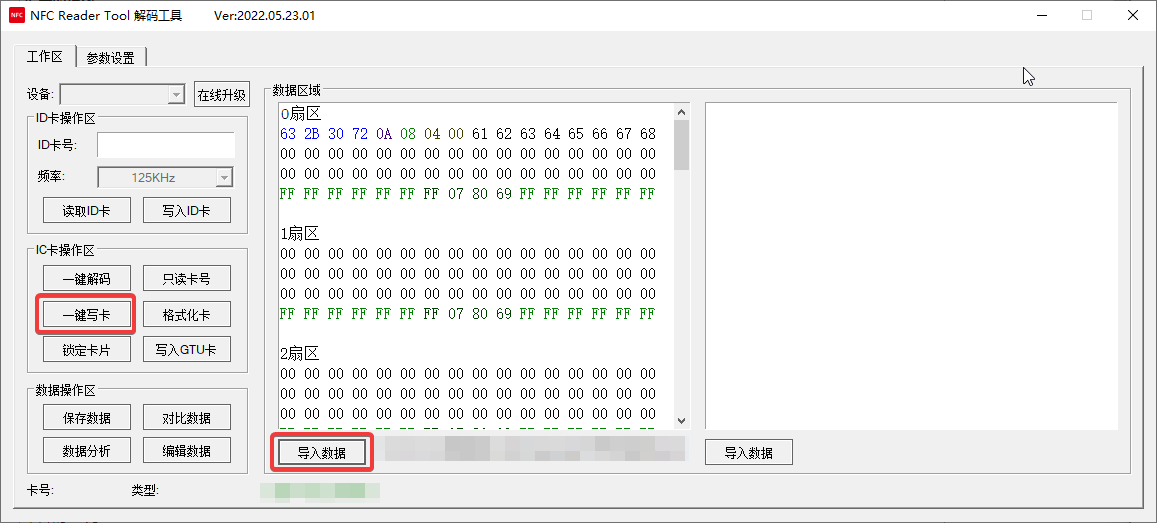

下面,我以自己使用的NFC Reader Tool为例,说明一下如何操作!

获得UID和解码

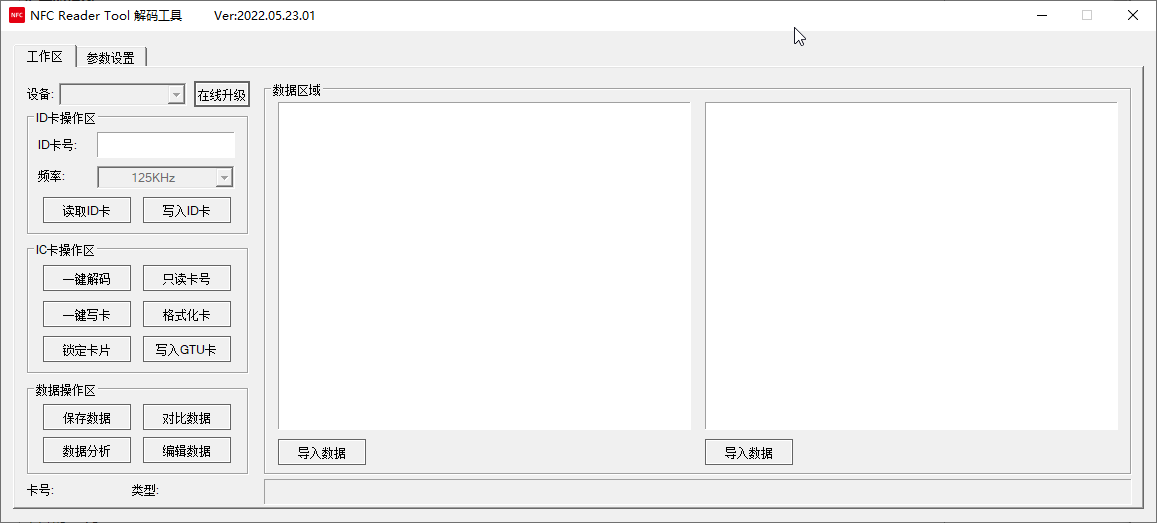

首先要下载软件。如果你买读卡器,商家会告诉你怎么下载软件的。我用的版本界面如下:

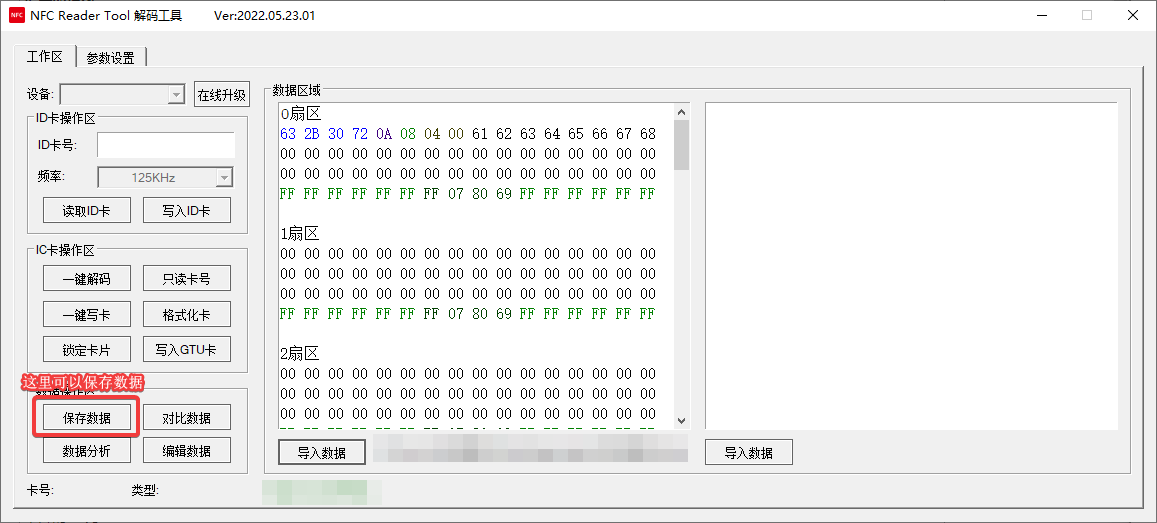

这时,你将原加密卡放到读卡器上,点击只读卡号,等一会就可以获得UID对应的数据,将这个数据保存为dump文件,比如文件名为原卡id.dump:

点上方的参数设置,点联网计算密码。它会根据卡号进行密码计算。成功后,返回工作区,点击一键解码,等一会,就会提示成功。保存这个数据,比如叫原卡加密.dump。

第三方卡写入UID

通过导入数据将原卡id.dump文件导入,同时将一个第三访UID小卡放到读卡器上,通过一键写卡将UID数据写入此第三方UID卡。成功后,第三方UID卡就携带了原卡未加密的ID信息,这种信息可以被手环识别并模拟。

手环模拟UID

通过手环的模拟门卡功能(不是空白卡功能)对上一步的第三方UID卡进行模拟,一般要花2-3分钟才可以成功。之后,将此模拟卡调整为手环默认使用的卡片,以防待会在读卡器中写错卡。如果你只有一张卡,就不需要设置默认卡,肯定不会写错嘛!

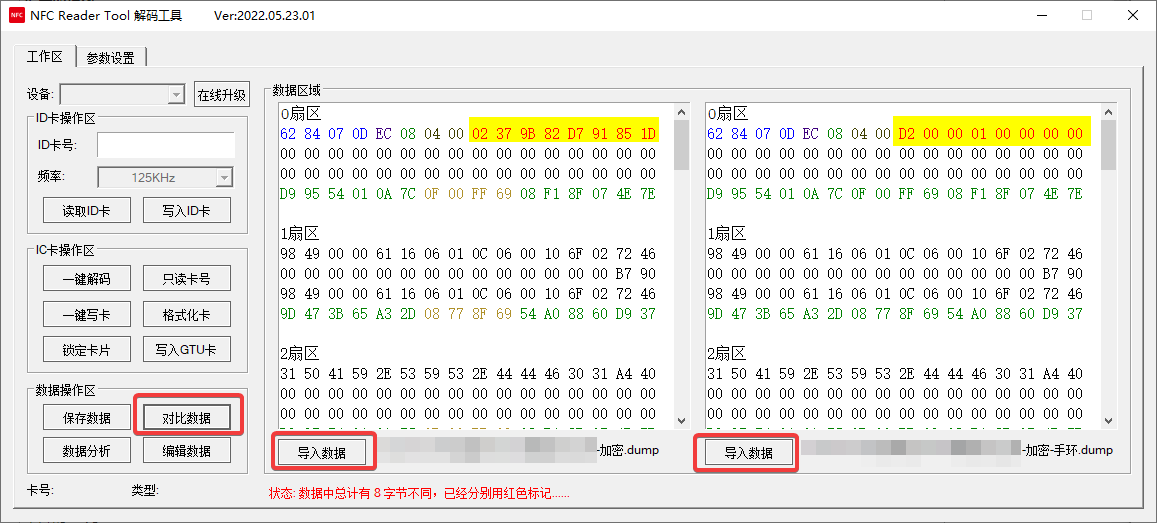

手环写入加密数据

通过导入数据将原卡加密.dump文件导入。将手环放在读卡器上,通过一键写卡将原卡加密.dump的内容写入到手环的模拟门卡中。成功后,这个门卡就可以用来开门禁了!

我们还可以做一个测试。你可以将手环模拟卡进行一键解码,然后与原卡加密.dump的数据对比。这里我展示一下我的卡片,可以发现有8个位置的数据不一样。刚刚我们解释过了,这是0扇区里的卡片唯一识别码,手环是没有办法模拟的(因为手环的模拟手环自己也有一个唯一识别码):

小结

大概的过程就是这样。新手们反复观看教程,结合视频《小米手环5nfc版,加密门禁电梯ic卡模拟教程,超详细,新手必看!》,应该不难掌握。

这个方法除了0扇区的唯一识别码无法完美复制外,其它扇区的加密数据都是可以正常地解密的。一般,日常生活使用的过程中,应该不太可能会校验这个唯一识别码。如果真的开启了这个校验,通过写入空白的CID卡应该也是可以解决的。

更多的知识看参考链接或自行Google,我也不专业,仅限可以使用工具。

参考

- 小米手环5nfc版,加密门禁电梯ic卡模拟教程,超详细,新手必看!

- NFC手环模拟加密门禁卡教程-不用电脑

- nfc研究——记一次门禁梯控绕过的研究

- 常见射频卡扇区数据分析及破解:写得非常好。

- RFID入坑初探——Mifare Classic card破解(一)

---------------

完结,撒花!如果您点一下广告,可以养活苯苯😍😍😍